Решено! Какво е кибератака? Как да предотвратим кибератаки?

Resolved What Is A Cyber Attack How To Prevent Cyber Attacks

Какво е кибератака? За да отговорим на този въпрос, тази публикация ще ви покаже различни видове кибератаки, за да илюстрира техните характеристики и да ви помогне да ги идентифицирате. Освен това в тази публикация на Уеб сайт MiniTool , ние ще предоставим някои налични методи за предотвратяване на кибератаки.Какво е кибератака?

Какво е кибератака? Кибератаката е общо описание на поредица от кибер дейности, прибягващи до видове инструменти и техники за кражба, излагане, промяна или унищожаване на данни. Разбира се, с течение на времето хакерите могат да извършват видове злонамерени операции в интернет с благотворни намерения и вандализъм.

Хакерите са изследвали различни методи за проникване в системите на жертвите. Понякога може да се развие до безразборна атака срещу целта и никой не знае коя ще бъде следващата жертва.

Има три основни мотивации, които задействат киберпрестъпниците:

Тези нападатели са склонни да търсят пари чрез кражба или изнудване. Те могат да откраднат вашите данни за бизнес обмен, да хакнат банкова сметка, за да откраднат пари директно, или да изнудват жертви.

Тези хакери обикновено имат конкретни цели, за да започнат атаката, като техните опоненти. Личната неприязън обикновено е основна причина за тази дейност. Корпоративният шпионаж може да открадне интелектуална собственост, за да спечели несправедливо предимство пред конкурентите. Някои хакери ще използват уязвимостите на системата, за да предупредят другите за тях.

Тези хакери в повечето случаи са по-квалифицирани професионалисти. Те могат да бъдат обучени и след това въвлечени в кибервойна, кибертероризъм или хактивизъм. Атакуващите цели се фокусират върху правителствените агенции или критичната инфраструктура на техните врагове.

Повече или по-малко, хората могат да се сблъскат с някои кибератаки неволно. И така, какви са често срещаните видове кибератаки? За да ви помогне да разграничите по-добре различните видове, следващата част ще ги илюстрира един по един.

Често срещани видове кибератаки

Кибератаките се увеличават с цифровизацията на бизнеса, която става все по-популярна през последните години. Има десетки видове кибератаки и ние ще изброим някои често срещани видове, които много притесняват хората.

Атаки със зловреден софтуер

Зловреден софтуер често изглежда като злонамерен софтуер за извършване на поредица от нетеоретизирани действия в системата на жертвата. Процедурата е предназначена да причини вреда на компютър, сървър, клиент или компютърна мрежа и инфраструктура.

Трудно е да забележите тези ходове и според техните намерения и методи на проникване, те могат да бъдат категоризирани в някои различни типове, включително вируси, червеи, троянски коне, рекламен софтуер, шпионски софтуер, рансъмуер и др.

Тези изброени примери са най-честите проблеми, с които хората могат да се сблъскат. През годините с високоскоростното развитие на електронните комуникации, той се превърна в атакуващ канал от нови видове, като имейл, текст, уязвима мрежова услуга или компрометирани уебсайтове.

Ако искате да знаете как да идентифицирате признаците на зловреден софтуер на компютрите, тази публикация ще ви бъде полезна: Какъв е възможен признак за злонамерен софтуер на компютъра? 6+ Симптоми .

Фишинг атаки

Фишинг атаките често означават, че вашите чувствителни данни, особено вашите потребителски имена, пароли, номера на кредитни карти, информация за банкови сметки и т.н., са изложени на хакери. Те могат да използват и продават тази информация за ползи. Повечето хора лесно попадат в този капан поради неизвестни имейли, връзки или уебсайтове.

Фишинг атаки

Фишингът е общ термин за кибератаки, извършвани чрез имейл, SMS или телефонни обаждания за измама на маси от хора, докато ако тази атака има конкретна цел на жертвата, ние я наричаме фишинг. Тези атакуващи канали са модифицирани, за да адресират конкретно тази жертва, което изисква повече обмисляне и време, за да се постигне, отколкото фишинг.

Whale-phishing атаки

Whale-phishing атаката е силно насочена фишинг атака. Подобно на spear-phishing атаката, това се случва, когато нападателят използва spear-phishing методи, за да преследва голяма цел с висок профил, като например висши ръководители.

Те могат да се маскират като доверени лица, така че жертвите да могат да споделят изключително чувствителна информация с измамен акаунт.

Разпределени атаки за отказ на услуга (DDoS)

DDoS атаката е една кибератака, която е предназначена да повлияе или да преодолее наличността на целевата система чрез генериране на голям брой пакети или заявки. По същия начин атаката за отказ на услуга (DoS) може да направи същото нещо, за да изключи машина или мрежа, правейки я недостъпна за предназначените потребители.

Тези две атаки имат нещо различно и ако искате да научите за това, можете да прочетете тази публикация: DDoS срещу DoS | Каква е разликата и как да ги предотвратим .

Cross-Site Scripting (XSS) атаки

По време на този процес атакуващият инжектира злонамерен изпълним скрипт в кода на надеждно приложение или уебсайт, след което изпраща злонамерена връзка до потребителя и подмамва потребителя да кликне върху връзката, за да започне XSS атака.

След това трансформираното приложение или уебсайт ще стартира злонамерената връзка поради липса на подходяща дезинфекция на данните и тогава нападателите могат да откраднат бисквитката на активната сесия на потребителя.

Атаки от типа 'човек по средата' (MITM).

Както подсказва името, атака 'човек по средата' означава, че нападателят е по средата на разговор между потребител и приложение за подслушване на личната информация. Обикновено хакерите ще насочат целите си към потребителите на финансови приложения, сайтове за електронна търговия и др.

Ботнет мрежи

За разлика от другите атаки, ботнетите са компютри, които са заразени със зловреден софтуер и са под контрола на нападателите. Тези ботнет компютри могат да бъдат контролирани да извършват серия от незаконни операции, като кражба на данни, изпращане на спам и DDoS атаки.

Бариерата пред създаването на ботнет също е достатъчно ниска, за да го превърне в доходоносен бизнес за някои разработчици на софтуер. Ето защо се превърна в една от най-честите атаки.

Ransomware

Ransomware е злонамерен софтуер, който може да проникне във вашата система и да шифрова вашите файлове, за да спре достъпа на потребителите до файлове на техните компютри. Тогава хакерите ще поискат плащане на откуп за ключа за дешифриране. Алтернативно, известен откуп ще заключи системата, без да повреди никакви файлове, докато не бъде платен откуп.

SQL инжекционни атаки

Тази атака може да търси уязвимостта на уеб сигурността и да използва техниката за инжектиране на код, за да се намеси в заявките, които приложението прави към своята база данни. Този вид атака се фокусира върху атакуването на уебсайтовете, но може да се използва и за атака на всеки тип SQL база данни.

Експлойт за нулев ден

Експлойтът на нулевия ден е широк термин за описване на онези дейности за атака, при които хакерите могат да се възползват от тези уязвимости в сигурността, за да извършат система/уеб/софтуерна атака. Нулев ден означава, че жертвите или доставчикът на софтуер нямат време да реагират и да поправят този недостатък.

URL интерпретация

Този вид атака може също да се нарече URL отравяне. Хакерите често манипулират и модифицират URL адреса, като променят значението, като запазват синтаксиса непокътнат. По този начин нападателите могат да получат достъп и да изследват уеб сървър и да извлекат повече информация. Този вид атака е изключително популярна при уебсайтове, базирани на CGI.

DNS спуфинг

Подправянето на сървър за имена на домейни (DNS) може да подмами хората в измамен, злонамерен уебсайт чрез манипулиране на DNS записи. Понякога може да откриете, че целевият ви уебсайт ще бъде пренасочен към нова страница, която изглежда точно като мястото, където искате да отидете.

Това обаче може да е клопка, поставена от хакери, за да ви накарат да влезете в истинския си акаунт и да разкриете по-чувствителна информация. Те могат да се възползват от възможността да инсталират вируси или червеи във вашата система, причинявайки някои неочаквани резултати.

Атаки с груба сила

Атаките с груба сила означават, че някой човек, може да е непознат, хакер или враждебен, се опитва да получи достъп до компютъра на жертвата, като изпробва всички пароли, които смята, че жертвата може да зададе за компютъра.

Обикновено, преди да направят това, хакерите ще проследят всички улики във вашите социални медии и онлайн информация, за да изведат вашата парола. Така че не излагайте личната си информация на обществеността.

Троянски коне

Троянският кон често се маскира като легитимен и безвреден софтуер, но след като вирусът се активира, троянският вирус може да накара киберпрестъпниците да ви шпионират, да откраднат данните ви и да получат достъп до вашата система. Ако искате да научите повече за това, можете да прочетете тази публикация: Какво е троянски вирус? Как да извършите премахване на троянски вирус .

Как да предотвратим кибератаки?

След като знаете тези често срещани примери за кибератаки, може да се чудите как да предотвратите ефективно кибератаките. Има някои полезни съвети, които можете да вземете предвид.

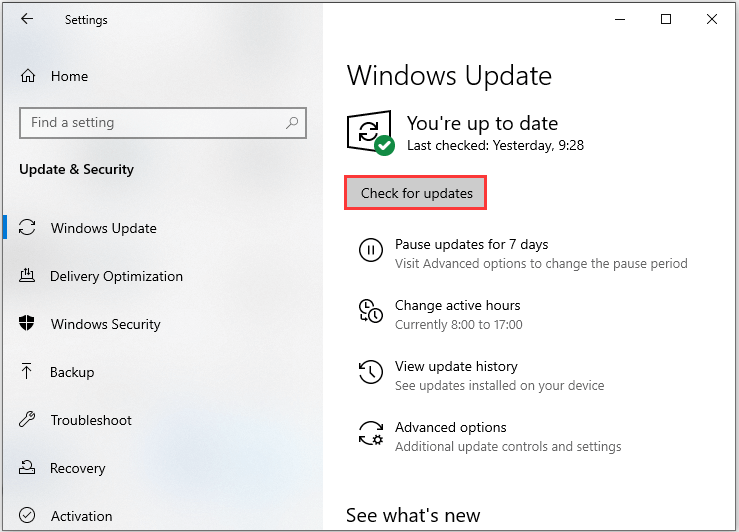

Съвет 1: Поддържайте Windows и софтуера си актуални

Необходимо е да поддържате софтуера и системата си актуални. Издадените актуализации могат не само да осигурят разширени и чисто нови функции, но и да коригират някои системни или софтуерни грешки и проблеми със сигурността, открити в минали тестове. Ако оставите актуализацията настрана, хакерите могат да намерят тези слабости и да се възползват от шанса да проникнат в системата ви.

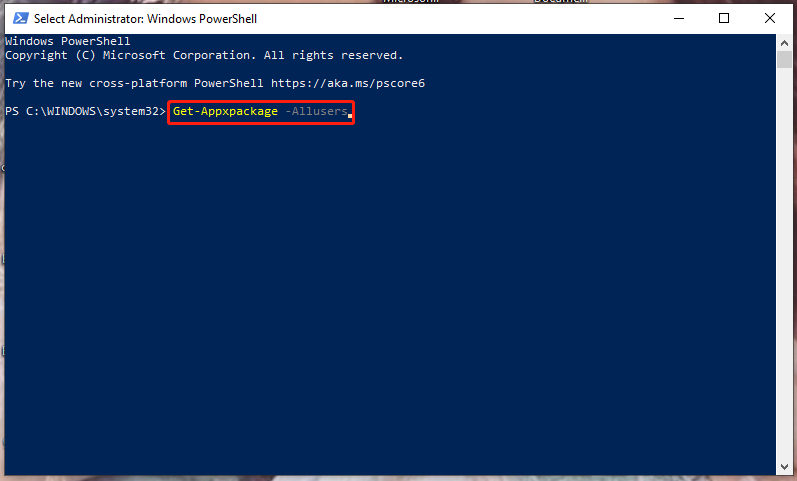

Съвет 2: Инсталирайте защитна стена

Windows има вградена защитна стена и антивирусна програма и е по-добре да поддържате истинската защита включена през цялото време. Функциите могат по-добре да защитят вашия компютър от кибератаки. Достатъчно ли е обаче, за да ви предпази от всички външни атаки? Можете да прочетете тази публикация за повече информация: Достатъчен ли е Windows Defender? Още решения за защита на компютъра .

Освен това можете да изберете да инсталирате други надеждна антивирусна програма на трети страни или защитна стена за укрепване на защитния щит.

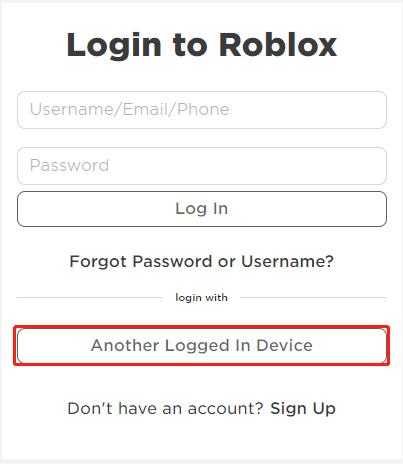

Съвет 3: Използвайте многофакторно удостоверяване

Какво е многофакторно удостоверяване (MFA)? Това е основен компонент на силна политика за управление на идентичността и достъпа. По време на този процес на влизане този MFA изисква от потребителите да въвеждат повече информация, отколкото само парола, което може да защити личните данни от достъп от неупълномощена трета страна.

Съвет 4: Редовно архивирайте данните

Това е една от най-важните стъпки за защита на вашите важни данни – правете редовно архивиране. В случай на кибератаки имате нужда от вашия архивиране на данни за да избегнете сериозни прекъсвания, загуба на данни и сериозни финансови загуби.

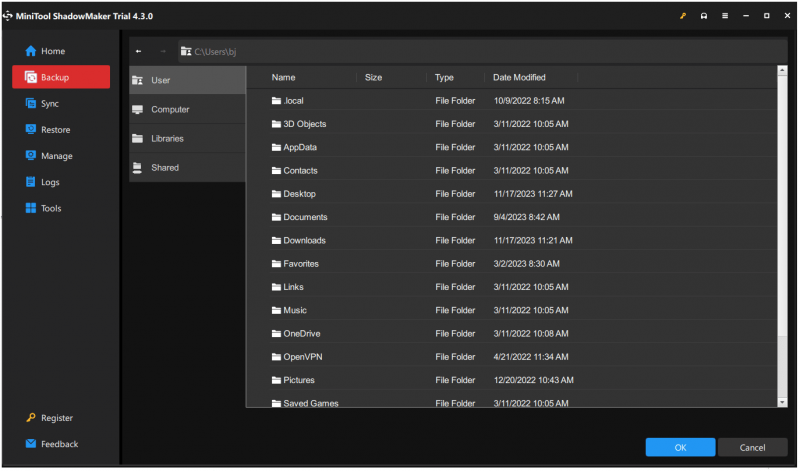

Някои хора ще забравят да завършат тази задача и ще я помислят за натоварваща. не се безпокойте Можете да разчитате на този професионалист софтуер за архивиране – MiniTool ShadowMaker – към архивиране на файлове , папки, дялове, дискове и вашата система.

Освен това си струва да опитате схемата за архивиране и настройките на графика, за да конфигурирате автоматично архивиране . Можете да настроите автоматичното архивиране да стартира ежедневно, седмично, месечно или при събитие и да опитате инкрементално или диференциално архивиране, за да спестите ресурсите си.

Изтеглете и инсталирайте тази програма на вашия компютър и я изпробвайте за 30 дни безплатно.

Пробна версия на MiniTool ShadowMaker Щракнете за изтегляне 100% Чисто и безопасно

Стъпка 1: Стартирайте програмата и щракнете Поддържайте пробния период да продължиш.

Стъпка 2: В Архивиране раздел, щракнете върху ИЗТОЧНИК за да изберете какво искате да архивирате, след което отидете на ДЕСТИНАЦИЯ раздел, за да изберете къде да съхранявате архива, включително Потребител, компютър, библиотеки и споделени .

Стъпка 3: След това щракнете върху Настроики функция за конфигуриране на настройките за архивиране и щракнете Архивиране сега да го стартира веднага след като всичко е настроено.

Съвет 5: Редовно променяйте и създавайте силни пароли

По-добре сменяйте паролата си редовно и използвайте по-силна парола, като някои специални символи и различни комбинации от числа и думи. Не използвайте някои числа, свързани с вашата лична информация, като рожден ден или телефонен номер, които са лесни за извеждане.

Съвет 6: Използвайте защитен Wi-Fi

Някои хора са свикнали да се свързват към някакъв непознат Wi-Fi на обществени места, когато работят в кафене. Никак не е безопасно. Всяко устройство може да се зарази чрез свързване към мрежа и този обществен Wi-Fi може лесно да бъде хакнат неволно. Трябва да внимавате.

Долен ред:

Какво е кибератака? След като прочетете тази публикация, може да имате цялостна картина на кибератаките. Това пълно ръководство е полезно, за да ви помогне да разграничите различните видове кибератаки и да намерите правилния начин за предотвратяването им.

Изправени пред нарастващите проблеми с киберсигурността, първото и най-важно нещо, което трябва да направите, е да подготвите резервен план за вашите важни данни. MiniTool ShdowMaker е това, което препоръчваме. Ако имате проблеми с този инструмент, можете да се свържете с нас чрез [имейл защитен] .

![Поправено - поставеният от вас диск не се чете от този компютър [MiniTool Tips]](https://gov-civil-setubal.pt/img/data-recovery-tips/56/fixed-disk-you-inserted-was-not-readable-this-computer.jpg)

![Страхотни безплатни фонове за зелен екран за изтегляне [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/26/great-free-green-screen-backgrounds-download.png)

![PowerPoint не реагира, замръзва или виси: Решено [Новини на MiniTool]](https://gov-civil-setubal.pt/img/minitool-news-center/16/powerpoint-is-not-responding.png)

![Настройката на Windows 10 остана на 46? Следвайте Ръководството за поправяне! [MiniTool Съвети]](https://gov-civil-setubal.pt/img/backup-tips/47/windows-10-setup-stuck-46.jpg)

![Решено - VT-x не е наличен (VERR_VMX_NO_VMX) [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/21/solved-vt-x-is-not-available.png)